Deshabilitar VSSAdmin por protección Hardmicro SATracio

reparación de ordenadores

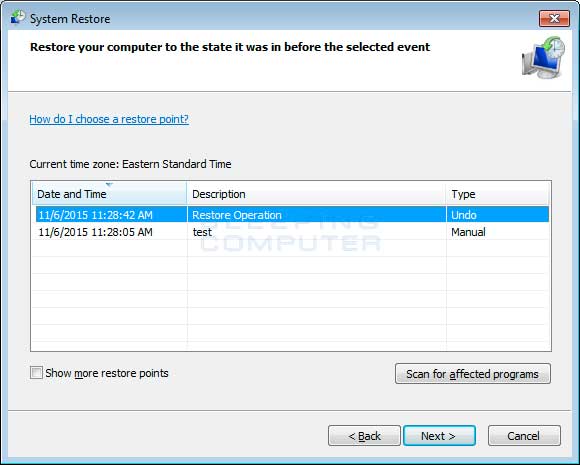

El servicio "Volume Shadow Copy" que Microsoft implementó a partir de Windows XP (a alguno le sonará más por el servicio de instantáneas de volumen) permite al sistema restaurar archivos y/o configuraciones en un punto anterior. La mayoría de las veces que el sistema se actualiza o se instala o desinstala un programa, Windows realiza una copia de su configuración y archivos (un punto de restauración del sistema)

Esto nos sirve de mucho por ejemplo si una actualización o instalación ha estropeado alguna otra aplicación o el sistema se ha corrompido, que podamos restaurar el equipo justo antes de instalar aquel programa o actualización. O si tenemos por ejemplo un archivo de Excel que consultamos y modificamos a diario y un día nos damos cuenta que llevamos como dos semanas trabajando con él

y no nos habiamos percatado de un error que llevamos arrastrando desde entonces. Podemos restaurar una copia de ese mismo archivo de como estaba hace dos o tres semanas. Es parecido al Time Machine que utilizan los Mac.

Este servicio (VSS) crea copias ocultas (Shadow Copy) de cada uno de los bloques de 16k que recibe una variación y/o cambio de estado en la partición NTFS del disco duro, es decir, realiza copias de seguridad cada vez que ocurre un cambio en el sistema fruto de alguna actualización o instalación de software. La frecuencia de realización de estas copias suele sucederse al menos una vez cada dos semanas aproximadamente en sistemas como Windows 7/8, por las actualizaciones del sistema.

Cada sistema se puede configurar para que use un tanto por ciento de la capacidad del disco duro para realizar estas copias, y por defecto Windows 7/8 utilizan un 5% de la capacidad total del disco. Podemos consultarlo y aumentar o disminuir esta capacidad si nos vamos a las propiedades del sistema, dentro del panel de control, en el apartado "Protección del sistema".

Las primeras versiones de los Ramsomware se podían eliminar simplemente restaurando el sistema a un estado anterior a la infección, sin embargo y por poner un ejemplo, las nuevas variantes del Ramsomware Cryptolocker logran eliminar estas copias de seguridad antes de destruir nuestros datos por lo que hace imposible recuperar nuestros archivos mediante este sistema automatizado de copias.

Windows tiene una utilidad llamada vssadmin.exe que se encarga de gestionar estas "Shadow Copy" y que un administrador del sistema puede ejecutar y administrar. Por desgracia el auge de estos ramsomware que encriptan archivos hacen uso de esta aplicación del sistema para eliminar todas las instantáneas de volumen creadas, dejando al sistema sin copias de seguridad de sus archivos y/o configuraciones mediante la sintaxi siguiente:

vssadmin.exe Delete Shadows /All /Quiet

Como vssadmin no es una herramienta que un administrador de manera rutinaria, se recomienda su desactivación mediante un cambio de nombre, de manera que si un ramsomware intenta acceder a esta instrucción, reciba un mensaje de error del sistema diciendo que vssadmin no se reconoce como un comando interno, programa o archivo de lotes, por lo que después de la infección se podría acceder a las copias y recuperar los archivos nuevamente.

La desventaja que tiene cambiarle el nombre a esta aplicación es que se conoce que el sistema operativo Windows utiliza esta herramienta también para precisamente hacer los puntos de restauración. Para evitar esto, podemos crear una tarea programada que emita un comando WMIC (es básicamente la consola de Windows, que mediante codigo podemos administrar el sistema, más información acerca de WMIC aqui) que realice los puntos de restauración por nosotros de las unidades protegidas. El comando de WMIC que debemos utilizar es el siguiente:

Wmic.exe /Namespace:\\root\default Path SystemRestore Call CreateRestorePoint "%DATE%", 100, 7

Al crear la tarea, debemos asegurarnos que en la pestaña General tenemos marcada la opción "Ejecutartanto tanto si el usuario inicio sesión como si no". Luego, en la pestaña "desencadenadores" debemos añadir la frecuencia que deseamos que el sistema realice las copias, por ejemplo se podría poner una vez cada dos o tres días, pero eso dependerá de cada uno y de como sea necesario para su entorno...

Por último, en la pestaña "acciones", realizaremos una nueva acción e introduciremos el comando siguiente en el cuadro que pone "programa/script":

C:\Windows\System32\wbem\Wmic.exe

Y en el cuadro "Añadir argumentos" poner lo siguiente:

/Namespace:\\root\default Path SystemRestore Call CreateRestorePoint "%DATE%", 100, 7

Ahora que tenemos listo el sistema para que realice los puntos de restauración con la programación que le hemos dado, ya podemos renombrar el archivo vssadmin.exe.

Cómo cambiar el nombre de VSSAdmin

Por desgracia, este archivo no es tan sencillo de renombrar, ya que este fichero es de la titularidad especial de Windows llamada TrustedInstaller. Con el fin de poder cambiar de nombre el archivo, deberemos tomar posesión del archivo mediante los permisos y añadir nuestro usuario como propietario del archivo. Si no está familiarizado por el uso de los permisos en Windows puede consultar la siguiente página web de Microsoft donde le explica como tomar control de archivos o carpetas https://support.microsoft.com/es-es/kb/983628)

Para facilitar esta tarea, BleepingComputer ha realizado un archivo por lotes que lo hace por usted llamado Renvbs.bat. El proceso cambiará la propiedad del archivo de vssadmin.exe de TrustedInstaller al grupo de Administradores y cambiara el nombre del archivo con el formato vssadmin.exe-fecha-hora pero puedes modificar este nombre tanto el el batch como manualmente por el que quiera para mayor seguridad. Pueden descargar el archivo aqui: http://download.bleepingcomputer.com/bats/renvss.bat

El archivo por lotes RenVBS:

@echo off REM We are redirecting the output of the commands and any errors to NUL. REM If you would like to see the output, then remove the 2>NUL from the end of the commands. REM Check if vssadmin.exe exists. If not, abort the script if NOT exist %WinDir%\system32\vssadmin.exe ( echo. echo.%WinDir%\system32\vssadmin.exe does not exist! echo. echo Script Aborting! echo. PAUSE goto:eof ) REM Check if the script was started with Administrator privileges. REM Method from http://stackoverflow.com/questions/4051883/batch-script-how-to-check-for-admin-rights net session >nul 2>&1 if %errorLevel% NEQ 0 ( echo. echo You do not have the required Administrator privileges. echo. echo Please run the script again as an Administrator. echo. echo Script Aborting! echo. PAUSE goto:eof ) REM We need to give the Administrators ownership before we can change permissions on the file takeown /F %WinDir%\system32\vssadmin.exe /A >nul 2>&1 REM Give Administrators the Change permissions for the file CACLS %WinDir%\system32\vssadmin.exe /E /G "Administrators":C >nul 2>&1 REM Generate the name we are going to use when rename vssadmin.exe REM This filename will be based off of the date and time. REM http://blogs.msdn.com/b/myocom/archive/2005/06/03/so-what-the-heck-just-happened-there.aspx for /f "delims=/ tokens=1-3" %%a in ("%DATE:~4%") do ( for /f "delims=:. tokens=1-4" %%m in ("%TIME: =0%") do ( set RenFile=vssadmin.exe-%%c-%%b-%%a-%%m%%n%%o%%p ) ) REM Rename vssadmin.exe to the filename in the RenFile variable ren %WinDir%\system32\vssadmin.exe %RenFile% >nul 2>&1 REM Check if the task was completed successfully if exist %WinDir%\system32\%RenFile% ( echo. echo vssadmin.exe has been successfully renamed echo to %WinDir%\system32\%RenFile%. pause ) else ( echo. echo There was a problem renaming vssadmin.exe echo to %WinDir%\system32\%RenFile%. echo. pause ) :ENDFuentes: BleepingComputer, Julián Gonzalez

Reparacion de portatiles Barcelona

rmático a domicilio en Barcelona

Instrumental de administración de Windows